…wo geht’s hin?

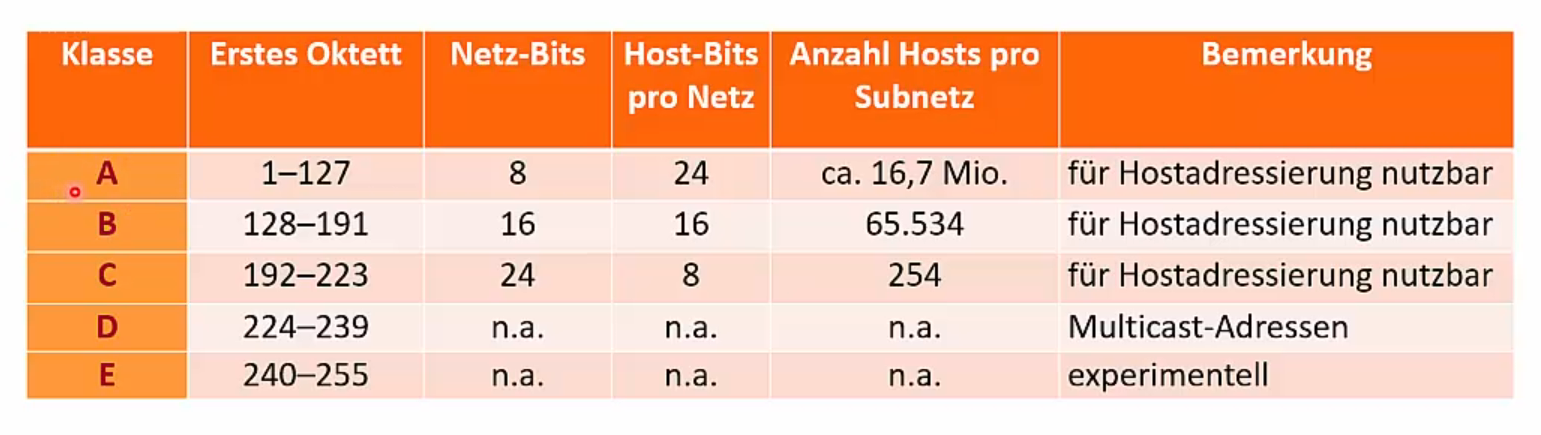

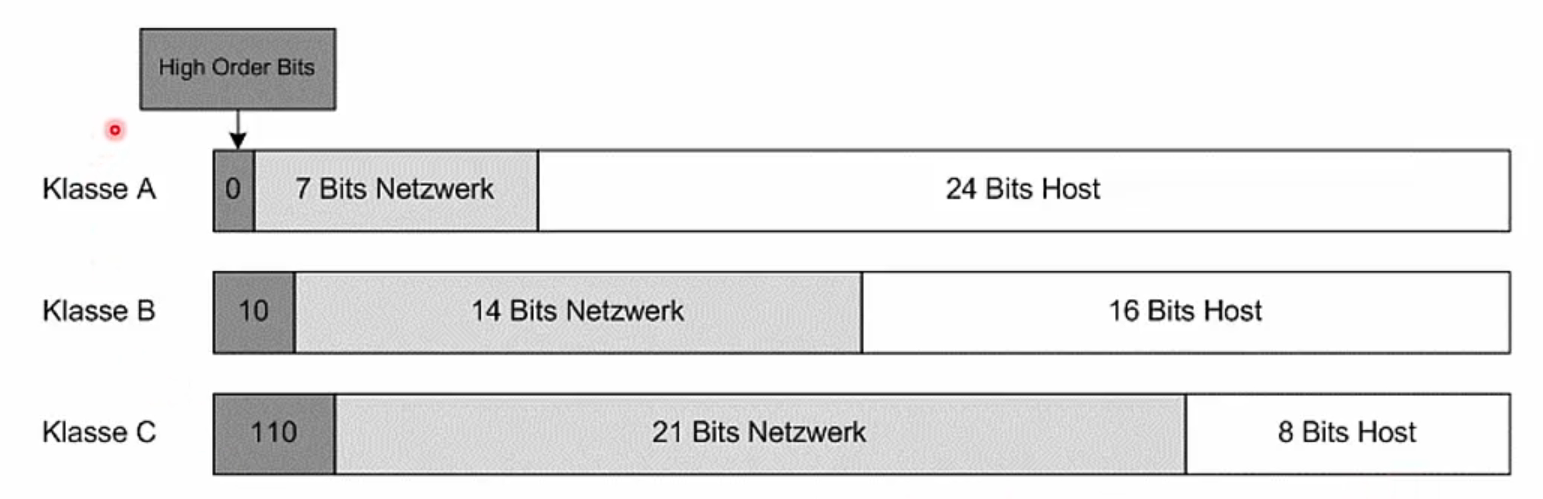

Die Abschaffung der Klassengesellschaft! Aufgrund von rund 600.000 Einträgen in der Tabelle eines „durchschnittlichen“ Routers im Internet zu Zeiten der Klassennetze und keiner einheitlichen Vergabe von IP-Adressen an Institutionen und Organisationen wurden folgende Lösungen gefunden:

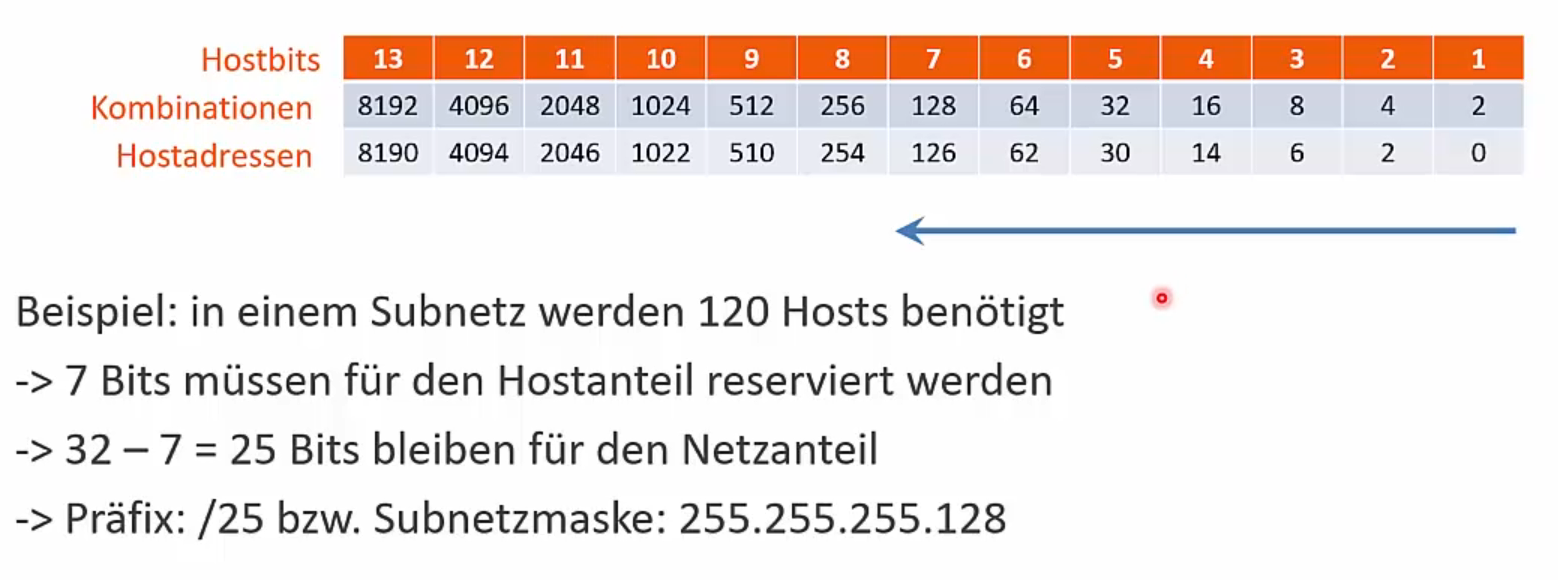

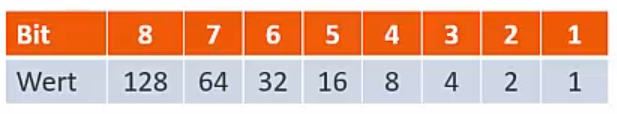

CIDR (Classless Inter-Domain Routing): RFCs 1518/1519 führten ein hierarchisches Routing, VLSM (Variable Length Subnet Mask) und die Präfix-Schreibweise (Anzahl der gesetzten Bits in der Subnetzmaske) ein. Das ermöglicht die beliebige, optimale Aufteilung des Ausgangsnetzwerk ohne viel „IP-Adressen-Verschnitt“ und Optimierung durch Routen-Zusammenfassung (Supernetting und Route Summarization).

Fazit: Klassennetze sind seit Einführung des VLSM ebenso nur noch Subnetze!

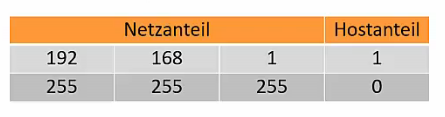

RFC 1918 legt private Adressbereiche fest, als letzte Angabe in CIDR-Schreibweise (Netzanteil/Subnetz-Bits):

- Klasse A: 10.0.0.0 – 10.255.255.255 / 255.0.0.0 – 10/8

- Klasse B: 172.16.0.0 – 172.31.255.255 / 255.255.0.0 – 172.16/12

- Klasse C: 192.168.0.0 – 192.168.255.255 / 255.255.255.0 – 192.168/16

Das Klasse A – Netz 127.0.0.0 / 255.0.0.0 ist als Loopback-Netz bei jedem System reserviert und wird nicht über die physische NIC, sondern direkt in der TCP/IP-Logik verwaltet. „localhost“ löst bekanntlich über 127.0.0.1 („die loopback-Adresse“) auf.

„Aus dem Internet“ kommen Antworten auf Anfragen nur per NAT (Network Address Translation) zurück zum System im internen Netzwerk.

Bekommt das System weder per DHCP noch manuell eine IP-Adresse und Subnetzmaske, greift Zeroconf (RFC 3927) [bzw. die Microsoft-Extrawurst APIPA (Automatic Private IP-Adressing)] und das System weist sich selbst eine zufällige, nicht besetzte IP-Adresse aus dem Klasse B – Netz 169.254.0.0 / 255.255.0.0 zu.

Daneben gibt es noch die unspezifische IP-Adresse 0.0.0.0 / 0.0.0.0, die den gesamten Adressbereich umfasst und sowohl im Rahmen der DHCP-Aushandlung als Client-Startadresse eingesetzt wird, als auch als Ziel für die Default-Route.

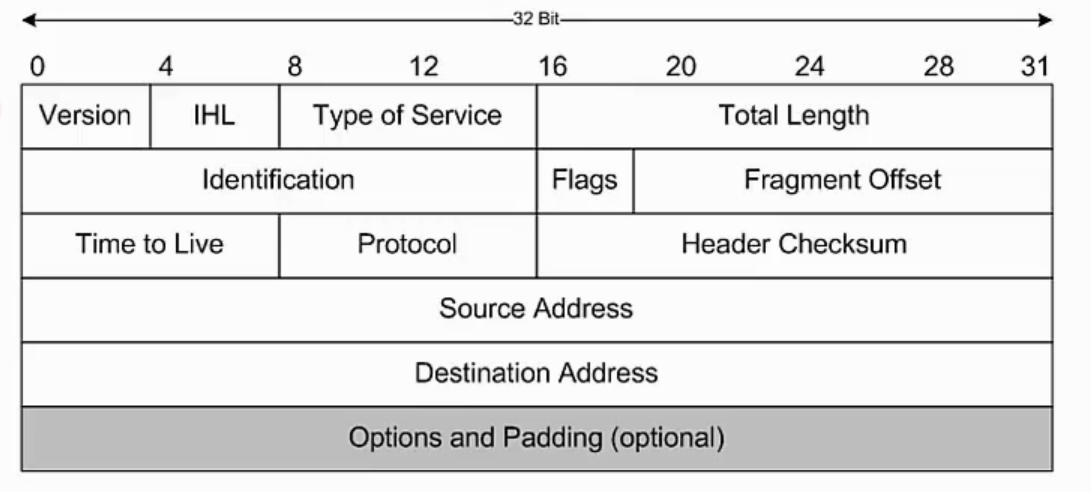

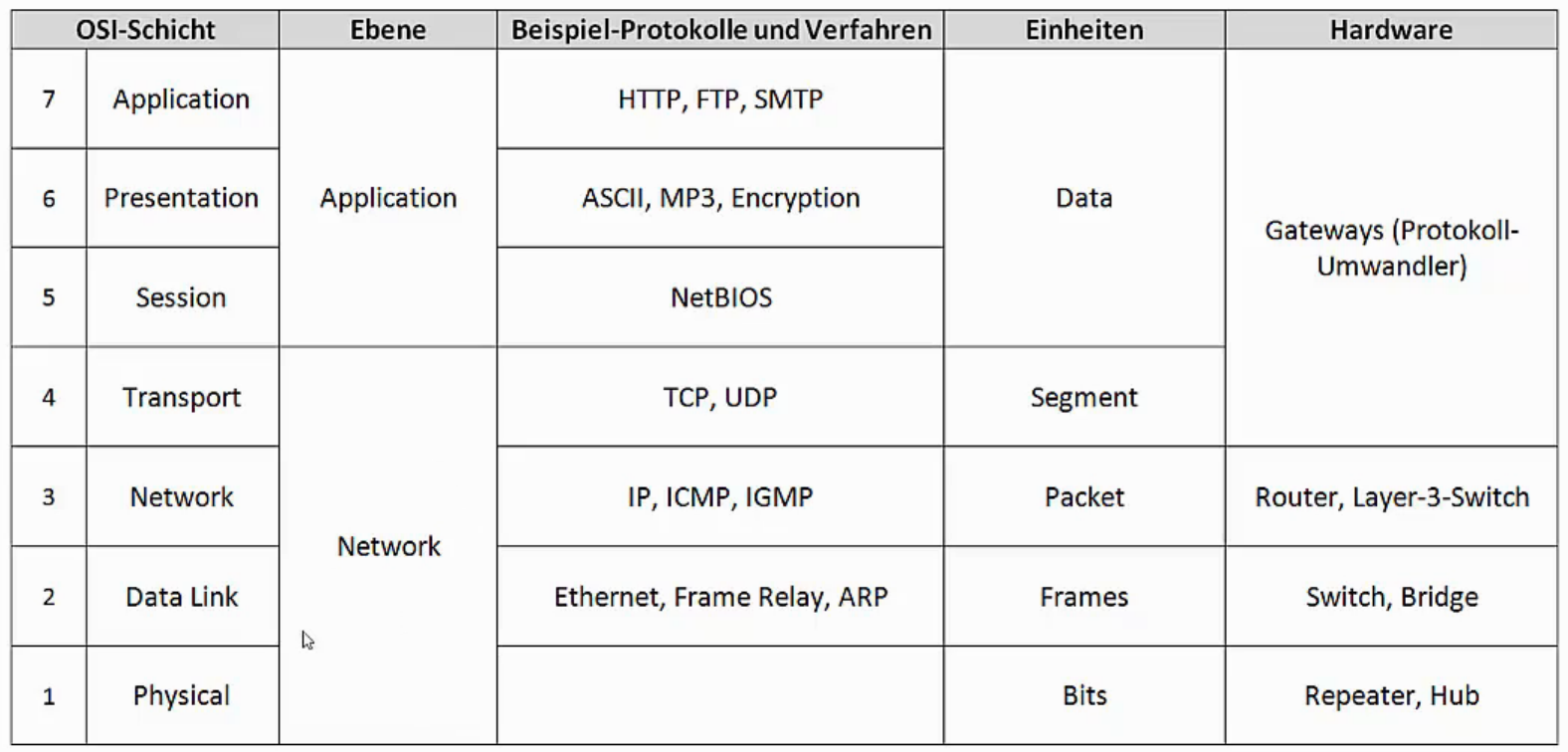

Attention! Trotz aller Layer-3-Logik der Broadcast-Domäne findet der Austausch von IP-Paketen in einem Subnetz über die MAC-Adressen der NICs statt – deswegen auch die ARP-Tabelle, in der vor jedem Austausch (auch ICMP/ping!) erst geklärt wird, welche MAC-Adressen als Ziel- und Quelladressen hinter den IP-Adressen stecken.

Beim Routing über das Gateway heißt das, dass ein externes System zur Kommunikation die MAC-Adresse der Schnittstelle des Gateways für seine IP-Adresse bekommt!